Виды

Аутентификация – это простыми словами «проверка подлинности, достоверности». Она может быть нескольких видов. Каждый тип соответствующей операции подразумевает наличие определенных особенностей. Знать о них должен каждый пользователь, чтобы до конца понимать, чего ожидать от системы при подтверждении пароля или иных данных.

Однофакторная

Google указывает на то, что аутентификация может быть однофакторная. Это наиболее распространенная операция. Примером служит реализация операции через пароль.

В данном случае подлинность подтверждается всего одним элементом. Такой вариант способствует простому доступу к разнообразным программам и сервисам. В последнее время он начал утрачивать актуальность. Это связано с относительной простотой подбора пароля к логинам. Каждый год данная операция становится все более доступной. Особенно это касается случаев, при которых клиент не генерирует пароль, а придумывает его, причем один и для всех своих профилей/аккаунтов.

Многофакторная

При многофакторной аутентификации пользователя в системе используются минимум два элемента подтверждения личности. Обычно применяются связки:

- пароль + одноразовый код (пароль);

- пароль + отпечаток пальца;

- пароль + магнитная карта;

- иные сочетания личных данных.

Google отмечает, что данная концепция является более сложной и надежной. Двухступенчатое подтверждение личности появилось благодаря тому, что существуют риски взлома даже самого сложного и длинного пароля. Многофакторная аутентификация для пользователя – это более совершенное решение в вопросах обеспечения безопасности.

В данном случае чаще всего используется сочетание «пароль + одноразовый код». Пользователь вводит в электронную форму пассворд, а затем на его телефон или электронную почту (в зависимости от особенностей работы сервиса) приходит сообщение. В нем – временный пароль. Некоторые онлайн-проекты предоставляют его без ограничения срока действия, а какие-то – с ним. Во втором случае, если клиент не успел ввести одноразовый пароль в поле электронной формы сайта, его придется «заказывать» снова.

Многофакторная аутентификация может гарантировать безопасность профилю и пользовательским данным. Огромное распространение имеет именно двухступенчатая система проверки. А максимальную защиту гарантируют, согласно Google, сервисы, использующие биометрические данные. Примером может послужить подтверждение не только основным (постоянным) паролем, но и распознавание человека по сетчатке глаза, лицу или отпечаткам пальцев.

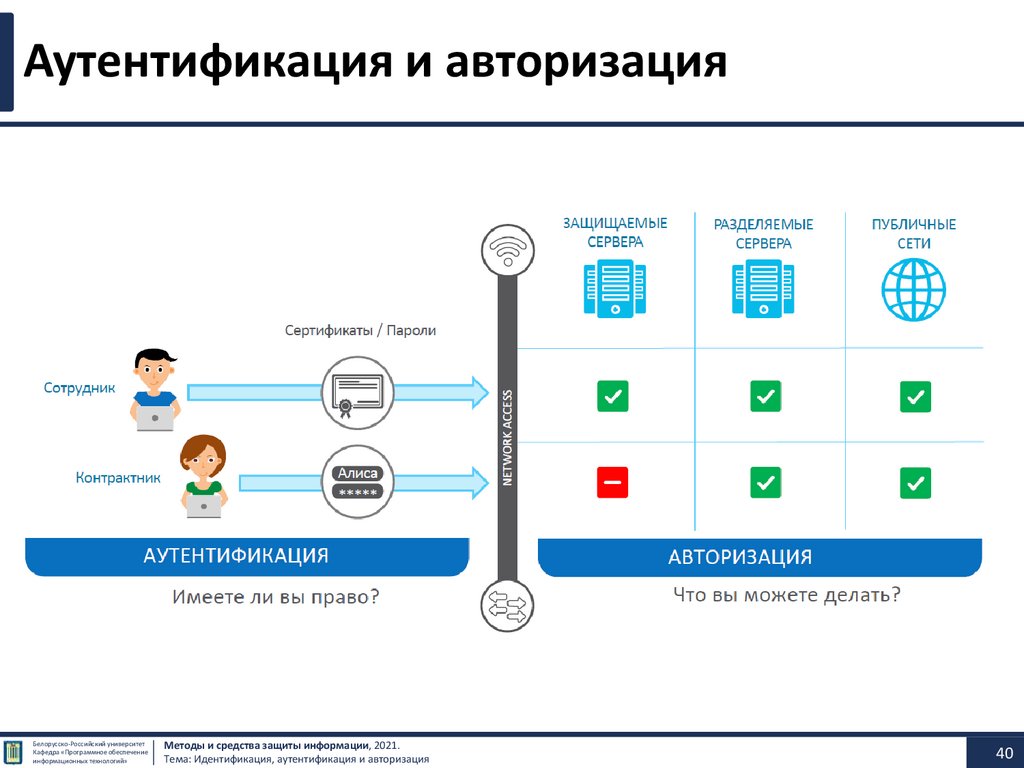

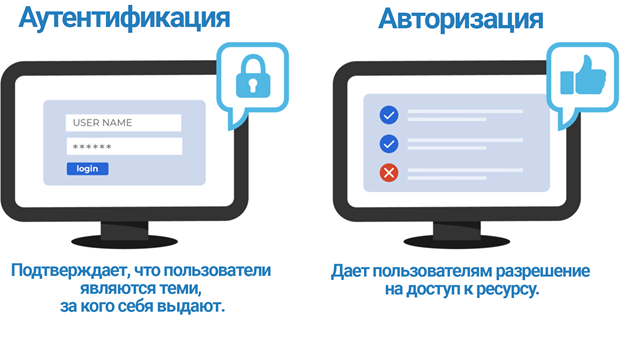

Аутентификация и авторизация: пояснение понятий

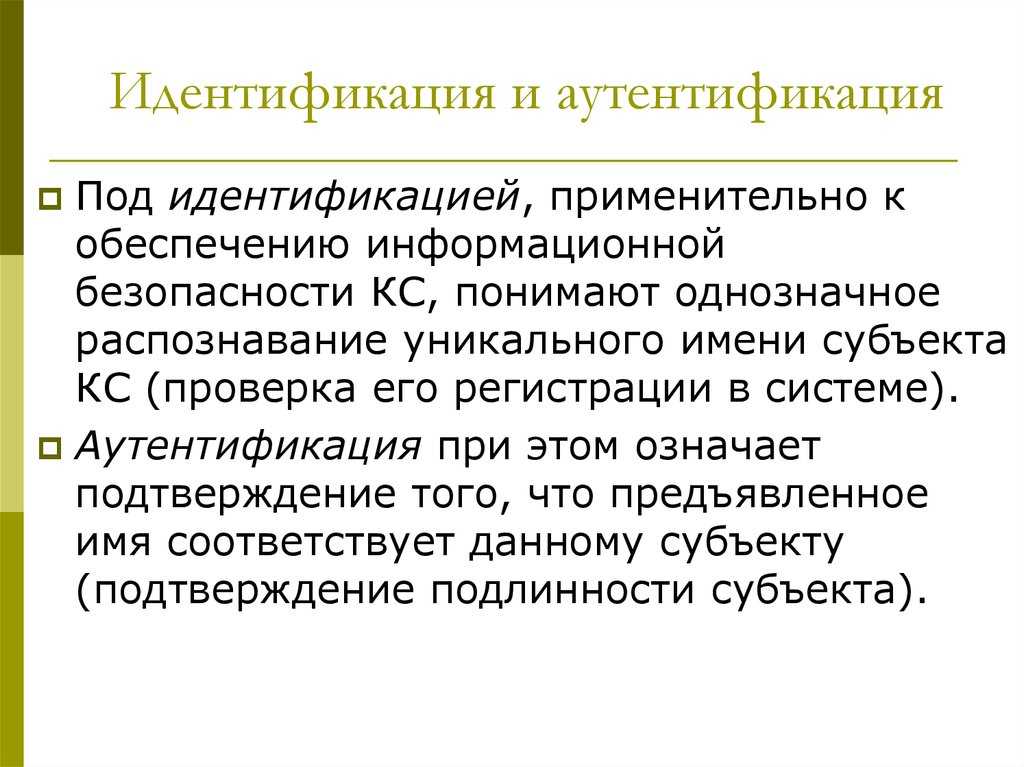

Важно начать с основ, а именно с определения того, что означает каждая вещь. L ‘ идентификация это процесс идентификации пользователей и проверки того, кем они являются

Что может быть проверка аутентификации? Чаще всего используется пароль. Если пользователь знает свою пару идентификаторов (имя пользователя и пароль), система поймет, что личность указанного пользователя действительна. Таким образом, вы сможете получить доступ к желаемому ресурсу или набору ресурсов.

Наблюдается явная тенденция к использованию дополнительных методов аутентификации, чтобы избежать использования только паролей. Одним из этих дополнительных методов аутентификации являются OTP (OTP – One Time Passcodes), которые представляют собой буквенно-цифровые серии, которые поступают в текстовом сообщении (SMS), электронной почте или которые мы генерируем с помощью приложения аутентификации, такого как Google Authenticator, Authy или Latch. OTP используется для MFA, то есть многофакторной аутентификации. Это дополнительный шаг, который обеспечивает большую безопасность при аутентификации пользователя.

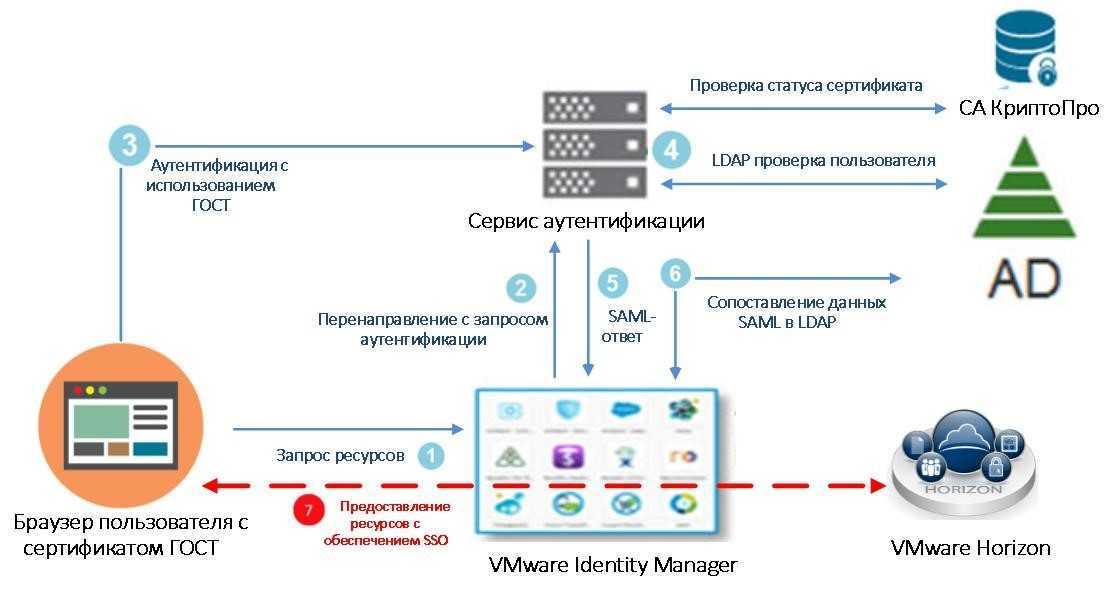

Еще одно более современное приложение для аутентификации – SSO или Единая точка входа, где пользователь может получить доступ ко всем необходимым системным ресурсам. Это без необходимости вводить вашу пару идентификаторов каждый раз, когда вы хотите ввести то-то и то-то.

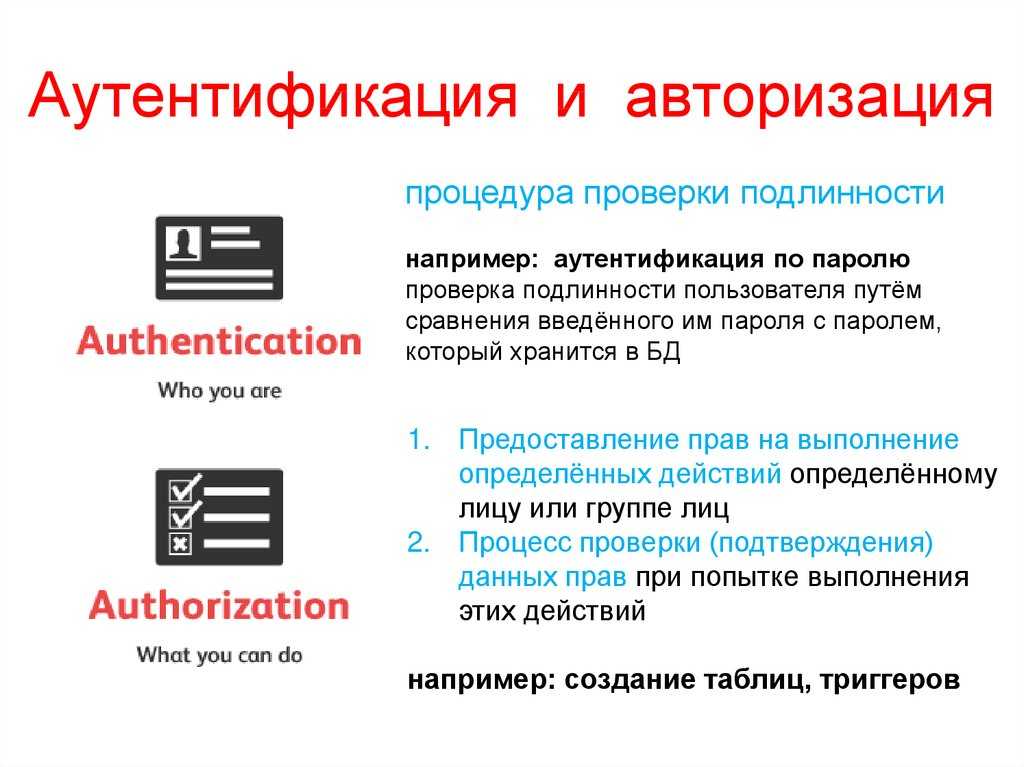

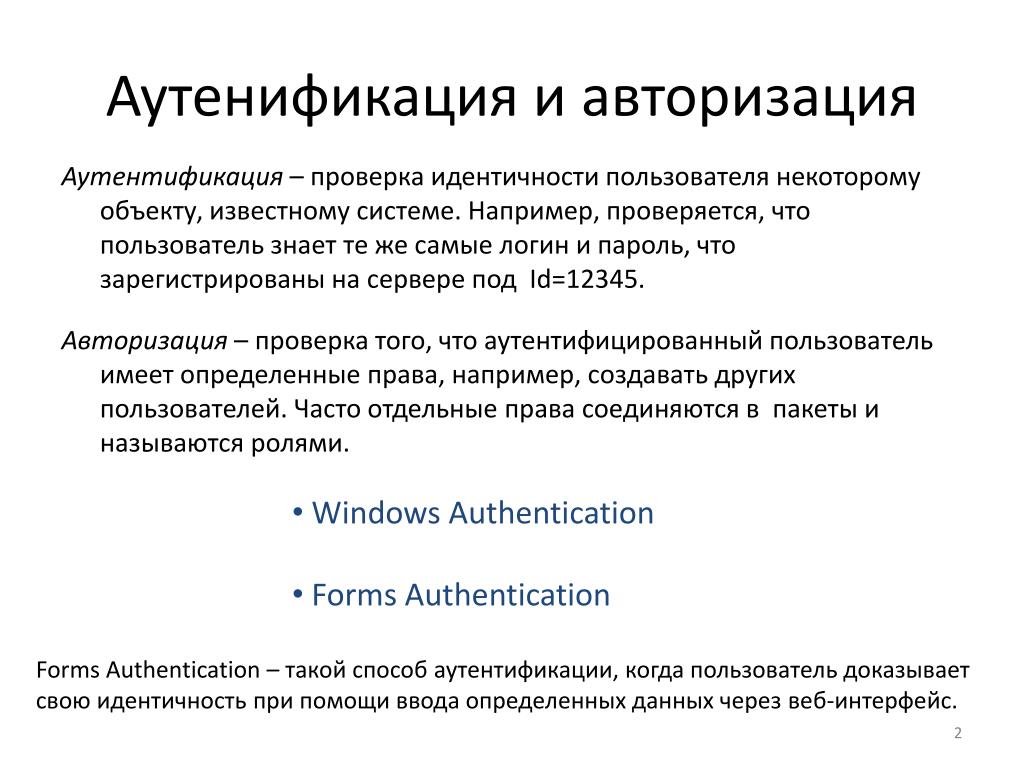

Так что же такое авторизация?

Авторизация это который определяет системные ресурсы, к которым аутентифицированный пользователь может получить доступ . Тот факт, что вы успешно прошли экземпляр аутентификации, не означает, что вы сможете полностью использовать систему в качестве суперадминистратора. В соответствии с рядом правил, стандартов и положений, специфичных для каждой внутренней сети, определяется, что пользователь A будет иметь доступ к ресурсам X и Y. Однако пользователь B сможет получить доступ только к ресурсу Z.

Если бы вы были пользователем-администратором, у вас был бы доступ к ресурсам X, Y и Z, а также к ресурсам 1, 2 и 3, которые являются исключительными для тех, у кого есть права и разрешения администратора.

Эти две концепции можно синтезировать следующим образом:

- Аутентификация: проверяет личность разными методами (что-то, что мы знаем, что-то у нас есть, что-то, что мы есть).

- авторизация : Проверьте разрешения, соответствующие каждой личности.

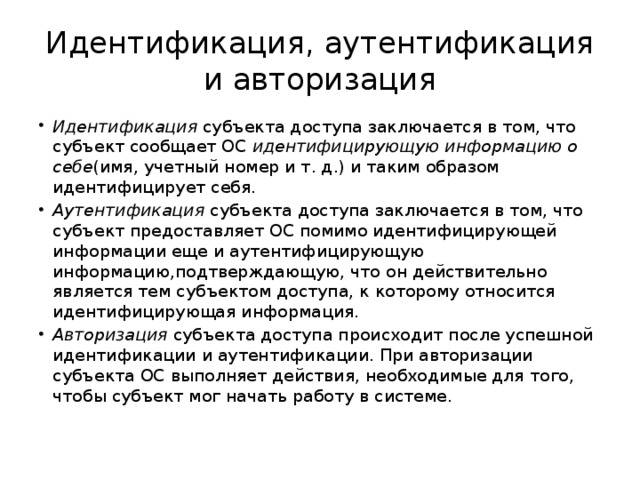

Механизмы идентификации, аутентификации и авторизации

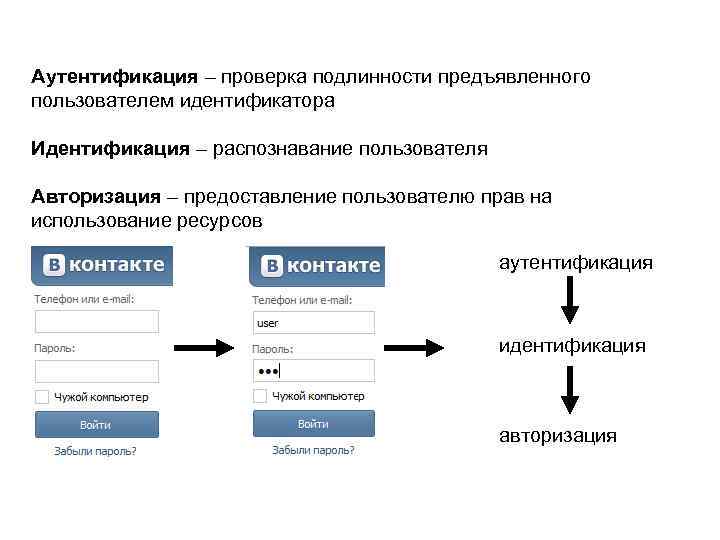

Находясь на сайте банка, пользователь решает зайти в личный кабинет, чтобы сделать денежный перевод. На странице личного кабинета система вначале просит ввести идентификатор. Это может быть логин, имя и фамилия, адрес электронной почты или номер мобильного телефона.

Какой конкретно вид данных необходимо ввести – зависит от ресурса. Данные, которые указывались при регистрации, необходимо ввести для получения доступа. Если при регистрации указывалось несколько типов данных – и логин, и адрес электронной почты, и номер мобильного, то система сама подскажет что ей конкретно нужно.

Ввод этих данных необходим для идентификации человека за монитором как пользователя конкретно этого банка.

Если пользователь в качестве идентификатора ввел «Александр Петров», и система нашла в своей базе запись о пользователе с таким именем, то идентификация завершилась.

После идентификации следует процесс аутентификации, в котором пользователю нужно доказать, что он является человеком, который регистрировался под именем Александр Петров.

Для доказательства необходимо наличие одного из типов аутентификационных данных:

- Нечто, присущее только пользователю. Биометрические данные: сканеры лица, отпечатки пальцев или сетчатки глаза.

- Нечто, известное только пользователю. Сюда относятся pin-коды, пароли, графические ключи, секретные слова.

- Нечто, имеющееся у пользователя. В данном качестве может выступать токен, то есть компактное устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации владельца. Самые простые токены не требуют физического подключения к компьютеру – у них имеется дисплей, где отображается число, которое пользователь вводит в систему для осуществления входа; более сложные подключаются к компьютерам посредством USB и Bluetooth-интерфейсов.

Самый распространенный тип аутентификационных данных – это пароль

Именно поэтому так важно создавать и правильно хранить свои пароли. Подробнее об этом можно прочитать в статьях «Создание надежных паролей» и «Как правильно выбирать и хранить пароли»

После ввода пользователем пароля система проверяет: соответствует ли условный пароль «Q45fp02@13» пользователю с именем Александр Петров. Таким образом происходит аутентификация.

Если все верно, и пара логин-пароль верны, то система предоставит пользователю доступ к его ресурсам и совершение банковских операций, то есть произойдет авторизация.

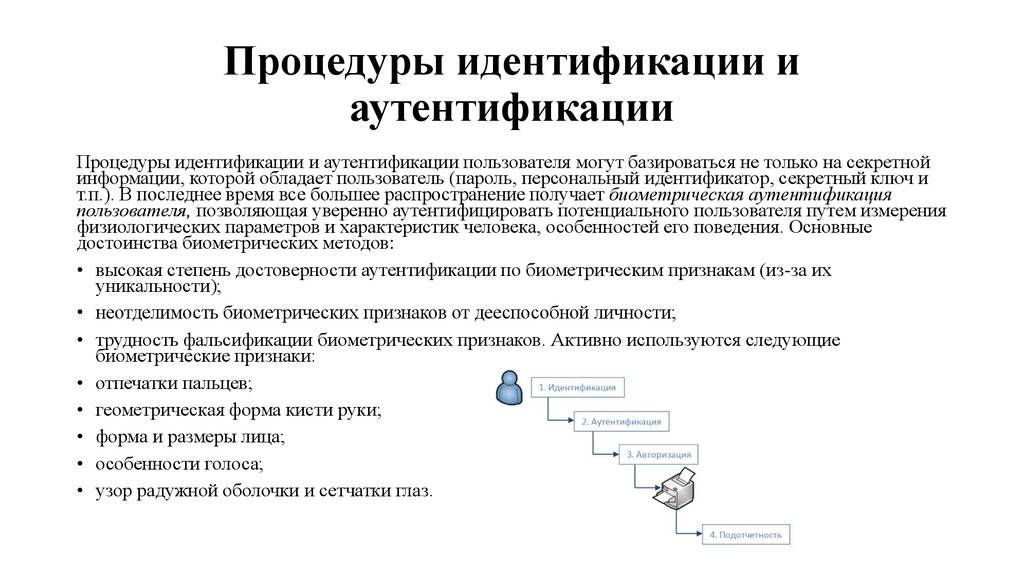

Описанные процессы всегда происходят только в таком порядке: идентификация, аутентификация, авторизация. Вся цепочка потеряет смысл, если, например, сайт сначала предоставит доступ к денежным средствам пользователя, а потом будет уточнять, он ли это на самом деле.

Процессы идентификации, аутентификации и авторизации характерны не только для онлайн-банкинга, но и для электронной почты, социальных сетей и других ресурсов.

В реальной жизни мы также сталкиваемся идентификацией, аутентификацией и авторизацией. Примером может служить проверка документов сотрудником полиции. Вы представились как Александр Петров, и сотрудник полиции идентифицировал Вас как Александра Петрова. Для аутентификации необходим паспорт, в котором видно, что Александр Петров выглядит так же, как и вы. Авторизацией в данном случае будет то, что сотрудник отпустит вас и пожелает счастливого пути, т.е. предоставит право свободного перемещения.

Процессы идентификации, аутентификации и авторизации есть во многих сферах. Даже в простейших детских сказках. Сказка «Волк и семеро козлят» является идеальным примером для демонстрации.

Здесь козлята выступают в роли системы безопасности, идентифицируя каждого, кто подходит к двери. В качестве данных для аутентификации выступает биометрия – тонкий голосок мамы-козы. И если в первый раз волк не смог пройти аутентификацию (его выдал грубый голос), то со второй попытки (после того как ему перековали горло, и он запел тонким голоском) он аутентифицировался как мама-коза и козлята «авторизовали» его в свою избу.

Несмотря на то, что сказка закончилась благополучно, доступ к козлятам был получен неправомерно. Волку удалось обмануть процессы идентификации и аутентификации и тем самым пройти авторизацию.

Если в старой детской сказке это оказалось возможным, то что говорить о современных злоумышленниках. Чтобы защитить свои денежные средства и персональные данные и козлят от волка от злоумышленника необходимо использовать более сложные способы аутентификации.

Авторизация

Авторизация — это процесс определения прав и разрешений пользователя или устройства, которое пытается получить доступ к какому-то ресурсу или сервису.

Что это значит

Система определяет, какие действия разрешены для данного пользователя или устройства, например, чтение, запись, редактирование и удаление данных. Права и разрешения могут зависеть от роли, группы, уровня доступа и других критериев.

Что еще важно знать об авторизации

Авторизация возможна и сама по себе, без идентификации или аутентификации. Примером может служить возможность публикации документов в Google Документах, когда доступ открыт для всех желающих. В этом случае владелец документа увидит уведомление о том, что документ просматривает анонимный пользователь. Несмотря на отсутствие идентификации, пользователь получает разрешение на чтение документа.

Если бы доступ к документу был ограничен определенными пользователями, то для получения доступа к чтению, анонимному пользователю потребовалось бы пройти идентификацию (ввести логин), аутентификацию (подтвердить свой пароль и временный код) и, наконец, авторизацию.

От того, насколько хорошо реализована авторизация, зависит, насколько надежно защищены ваши данные и ресурсы от несанкционированного доступа. Поэтому при проектировании и реализации системы авторизации необходимо учитывать следующие аспекты:

- Принцип наименьших привилегий. Это означает, что пользователю или устройству должны быть предоставлены только те права, которые необходимы для выполнения их задач, и ничего более.

- Разделение обязанностей. Один пользователь или устройство не может выполнять все действия в системе и должен сотрудничать с другими пользователями или системами, которые имеют соответствующие права и разрешения.

- Аудит и мониторинг. Все действия пользователей или устройств в системе записываются и контролируются. Это помогает отслеживать и анализировать активность в системе, выявлять нарушения безопасности или несоответствия политикам.

- Обновление. Система авторизации должна постоянно проверяться и улучшаться в соответствии с изменениями требований, технологий и угроз. Это помогает поддерживать высокий уровень безопасности и эффективности системы.

Авторизация

С другой стороны, авторизация происходит после того, как система успешно проверит вашу личность и, наконец, предоставит вам полный доступ к ресурсам (таким как информация, файлы, базы данных, фонды, местоположения, почти все). Проще говоря, авторизация определяет вашу способность доступа к системе и степень ее доступности. После успешной проверки система может разрешить вам доступ к системным ресурсам после проверки вашей личности.

Авторизация – это процесс определения, может ли аутентифицированный пользователь получить доступ к определенному ресурсу. Он проверяет, имеете ли вы право предоставлять вам доступ к информации, базам данных, файлам и другим ресурсам. Авторизация обычно подтверждает ваши разрешения после проверки. Проще говоря, это все равно что дать кому-то официальное разрешение на что-то или что-нибудь.

Например, процесс проверки и подтверждения идентификаторов и паролей сотрудников в организации называется проверкой личности, но определение того, какой сотрудник может получить доступ к какому этажу, называется авторизацией. Предположим, вы путешествуете и собираетесь сесть в самолет. Когда вы покажете свой билет и удостоверение личности перед регистрацией, вы получите посадочный талон, подтверждающий, что администрация аэропорта проверила вашу личность. Но это не так. Стюардесса должна разрешить вам сесть на рейс, которым вы должны воспользоваться, чтобы вы могли сесть в самолет и его ресурсы.

Доступ к системе защищен аутентификацией и авторизацией. Любую попытку доступа к системе можно проверить, введя действительные учетные данные, но она может быть принята только после успешной авторизации. Если попытка аутентифицирована, но не авторизована, система откажет в доступе к системе.

Резюме

Хотя эти два термина часто используются в сочетании друг с другом, их концепции и значения совершенно разные. Хотя эти две концепции имеют решающее значение для инфраструктуры веб-сервисов, особенно при предоставлении доступа к системе, понимание каждого термина о безопасности является ключевым

Хотя большинство из нас путает один термин с другим, важно понимать ключевое различие между ними, и на самом деле это очень просто. Если аутентификация – это ваша личность, авторизация – это полномочия, к которым вы можете получить доступ и изменить

Проще говоря, проверка личности – это определение того, является ли кто-то тем, кем он себя называет. С другой стороны, авторизация – это определение его права на доступ к ресурсам.

Например:

Если вы хотите сесть в самолет, вам необходимо предъявить свое удостоверение личности и авиабилет. Удостоверение личности должно подтвердить, что вы, Чжан Сань, действительно являетесь вашим Чжан Санем. Это аутентификация; и Билет должен доказать, что вы Чжан Сань. В-третьих, вы можете сесть в самолет, если купите билет. Это авторизация. Другой пример из области аутентификации веб-сайта: Вы должны войти на форум, ввести имя пользователя Zhang San, пароль 1234, пароль правильный, это доказывает, что вы, Zhang San, действительно Zhang San, это аутентификация; другой проверьте, что пользователь Zhang San является модератором, поэтому, если у вас есть полномочия добавлять и удалять сообщения от других, это авторизация.

Техники аутентификации:

Аутентификация на основе пароля – это простой и широко используемый метод, при котором пользователь предоставляет имя пользователя или адрес электронной почты и пароль для доступа к системе или приложению. Пароль сравнивается с ранее сохраненным в системе хэш-значением, чтобы проверить, имеет ли пользователь право доступа к системе.Аутентификация без пароля избавляет пользователей от необходимости создавать и запоминать сложные пароли, позволяя им получить доступ к системе или приложению без ввода пароля. Вместо этого пользователь проходит аутентификацию с помощью других средств, таких как биометрическая аутентификация, токены или смарт-карты.

- 2FA/MFA (двухфакторная/многофакторная аутентификация) – это метод, который требует от пользователей двух или более форм аутентификации для доступа к системе или приложению. Он может включать в себя ввод пароля и сканирование отпечатков пальцев.

- Единый вход (SSO) позволяет пользователям получать доступ к нескольким приложениям или системам с одним набором учетных данных для входа. Этот метод снижает необходимость для пользователей запоминать несколько паролей и упрощает процесс входа в систему. SSO обычно используется в корпоративных средах, где сотрудникам требуется доступ к различным системам и приложениям.

- Социальная аутентификация позволяет пользователям получить доступ к системе или приложению с помощью учетных данных социальных сетей, например, учетной записи Facebook или Google. Эта техника упрощает процесс аутентификации для пользователей и может быть более безопасной, чем аутентификация на основе пароля, поскольку платформы социальных сетей часто имеют расширенные меры безопасности.

Для обеспечения безопасного доступа крайне важно иметь сервер аутентификации или службу аутентификации для подтверждения личности пользователя и управления доступом к конфиденциальным данным и системам. Для защиты от киберугроз необходимы надлежащие протоколы аутентификации, такие как аутентификация на сервере и комбинация имени пользователя и пароля

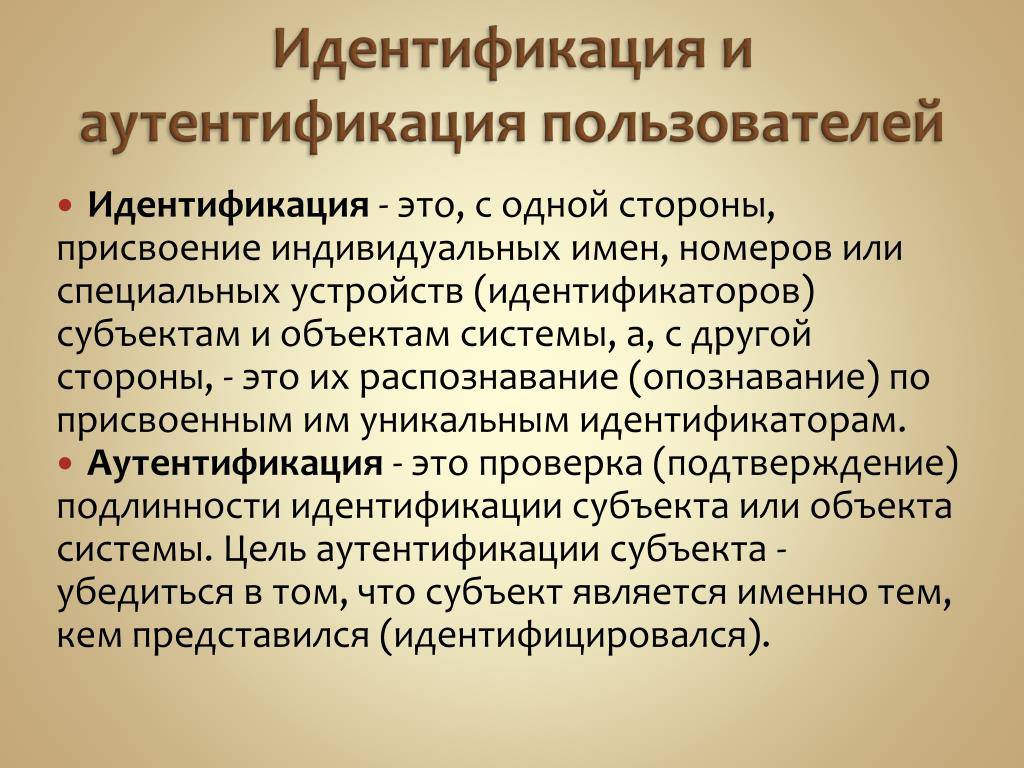

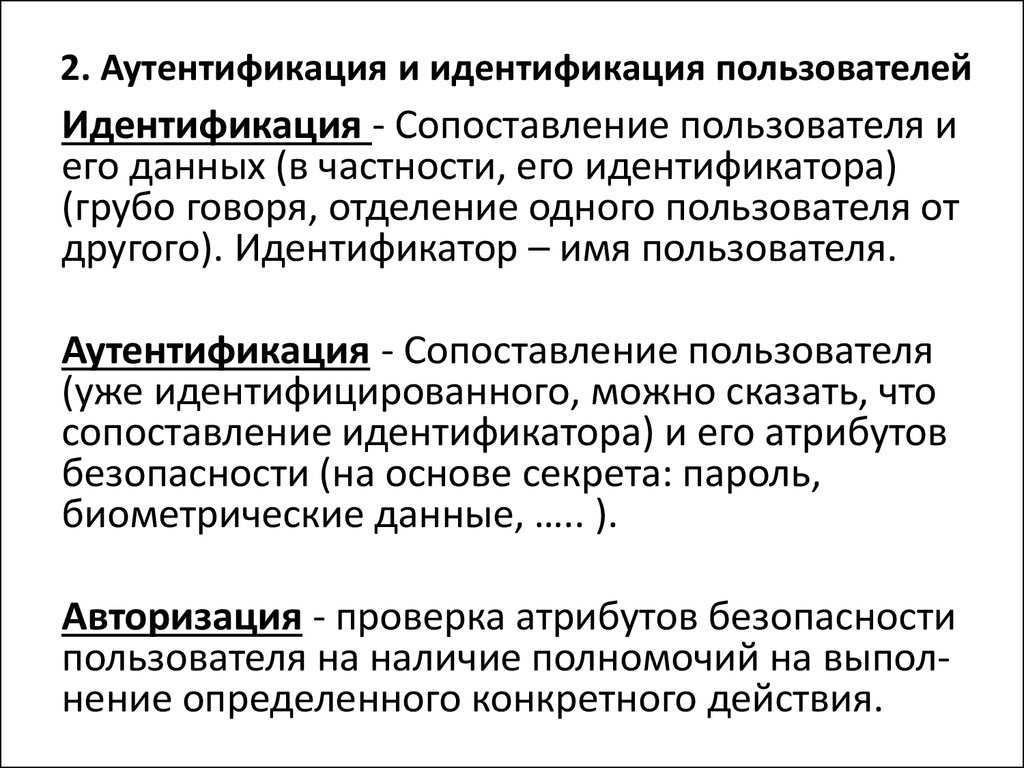

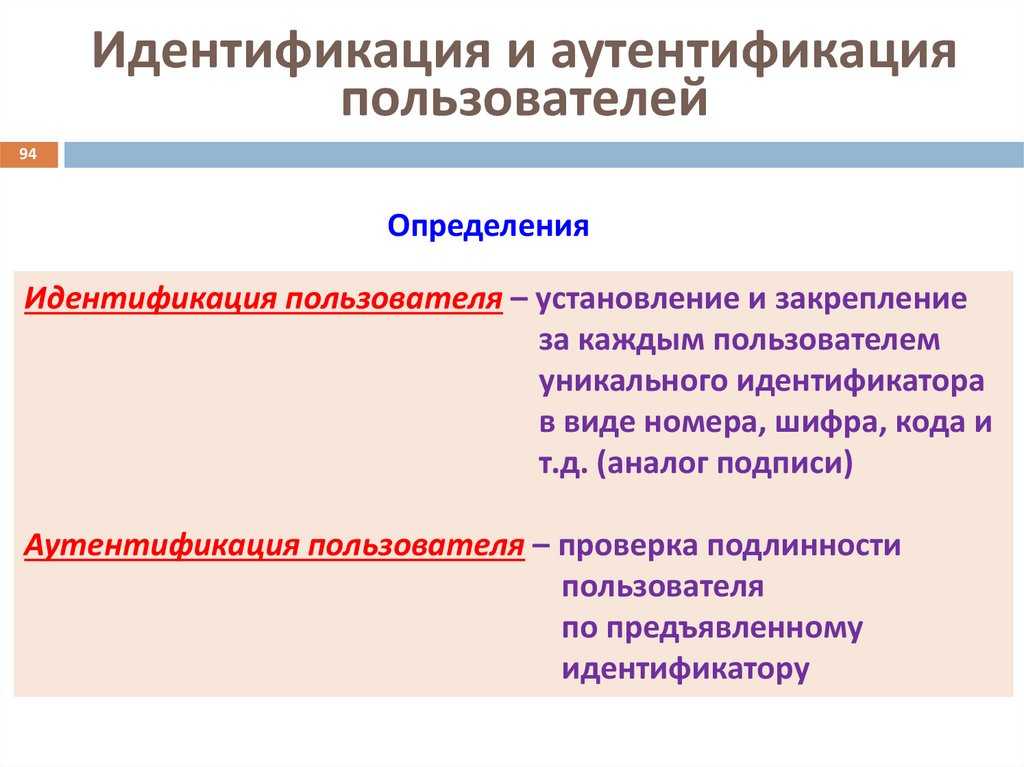

Что такое идентификация?

Сначала давайте прочитаем определение:

Идентификация — это процедура распознавания субъекта по его идентификатору (проще говоря, это определение имени, логина или номера).

Идентификация выполняется при попытке войти в какую-либо систему (например, в операционную систему или в сервис электронной почты).

Сложно? Давайте перейдём к примерам, заодно разберемся, что такое идентификатор.

Пример идентификатора в социальной сети ВКонтакте

Когда нам звонят с неизвестного номера, что мы делаем? Правильно, спрашиваем “Кто это”, т.е. узнаём имя. Имя в данном случае и есть идентификатор, а ответ вашего собеседника — это будет идентификация.

Идентификатором может быть:

- номер телефона

- номер паспорта

- номер страницы в социальной сети и т.д.

Подробнее об идентификаторах и ID рекомендую прочитать здесь.

Двухфакторная аутентификация

Как не сложно догадаться – это 2 (ДВЕ) аутентификации, используются для улучшения безопасности. Используется во всех нормальных интернет-банках.

Всем знаком следующий пример: сначалы вы вводите логин и пароль, а затем одноразовый пароль (код проверки), отправляемый вам по SMS. Если ваш обычный пароль был скомпрометирован, аккаунт останется защищённым, потому что на втором шаге входа злоумышленник не сможет ввести нужный код проверки.

Вместо одноразового пароля в качестве второго фактора могут использоваться отпечатки пальцев или снимок сетчатки.

При двухфакторной аутентификации пользователь должен предоставить два из трёх:

- То, что вы знаете: пароль или PIN.

- То, что у вас есть: физическое устройство (смартфон) или приложение, генерирующее одноразовые пароли.

- Часть вас: биологически уникальное свойство вроде ваших отпечатков пальцев, голоса или снимка сетчатки.

Большинство хакеров охотятся за паролями и PIN-кодами. Гораздо труднее получить доступ к генератору токенов или биологическим свойствам, поэтому сегодня двухфакторная аутентификаия обеспечивает высокую безопасность аккаунтов.

По мотивам статьи на хабре Как ты реализуешь аутентификацию, приятель?

Примеры второго фактора

СМС-код с подтверждением. Предполагается, что человек не передаёт свой телефон другим людям, поэтому если отправить ему СМС, то прочитает его именно он. Так работают почти все интернет-банки.

Также код могут отправить на почту или в приложение. Смысл тот же.

Ссылка на электронную почту. После логина и пароля система отправляет специальную одноразовую ссылку, после клика на которую система убеждается, что вы — это вы. Не слишком безопасно, потому что почту несложно взломать.

Подтверждение в приложении. Если у сервиса есть приложение и вы его установили, сервис может связаться с приложением на вашем телефоне и задать вам там вопрос: «Это вы входите?». Вход в аккаунт Гугла, например, работает именно так.

Приложение-аутентификатор с кодом. Для более злых сценариев есть специальные приложения — например, «Ключ» у Яндекса. Сервер и ваше приложение договариваются о каком-то принципе криптографии. Когда нужно ввести второй код, вы смотрите его не в смс, а в приложении.

Таким методом пользуются для входа в некоторые почтовые сервисы или в защищённые контуры корпоративных сетей. Например, если у вас почта Яндекса, можно настроить вход через «Яндекс-ключ».

Аутентификация по QR-коду. В приложении может быть функция «Считать QR-код»: подносите камеру к компьютеру, и система убеждается, что перед экраном сидите именно вы.

Так работает аутентификация в веб-версию WhatsApp или в почту Яндекса через приложение «Ключ».

Устройство-аутентификатор. Обычно их делают в виде флешки с кнопкой и экранчиком. Нажимаете на кнопку — высвечивается код. Потеряется флешка — нужно будет идти к тому, кто её выдавал, без этого система никуда просто по логину и паролю не пустит.

USB-токен. Тоже выглядит как флешка, но внутри стоит специальная микросхема и криптософт. Этот софт безопасно соединяется с системой и сам вводит нужный код доступа, который ему генерирует микросхема. Если потерять, то доступ тоже будет утерян.

Пример токена, который продаётся на сайте secure-market.ru. Сам по себе он бесполезен — его нужно привязывать к системе аутентификации вашего софта, чтобы они знали друг о друге. Если просто купить этот токен, его коды ничего вам не откроют

NFC-карта или карта с магнитной лентой. Иногда у сотрудников банков к компьютеру подключён специальный ридер для карт. Чтобы совершить важную операцию, сотрудник должен подтвердить её своей картой: мол, это точно я.

Биометрия. Биометрия — это всё, что касается вашего тела: распознавание отпечатков, лица, голоса, биоритмов, ауры и что там ещё придумают. Как правило, применяется на крупных и важных объектах с повышенными требованиями к безопасности.

Что такое авторизация?

Авторизация, с другой стороны, представляет собой процесс определения того, какие действия разрешено выполнять пользователю или системе. После того, как пользователь или система прошли аутентификацию, авторизация определяет уровень доступа, предоставленный аутентифицированному объекту. Это может включать разрешения на чтение, запись, выполнение или изменение ресурсов в системе или приложении. Авторизация основана на принципе наименьших привилегий, что означает предоставление минимальных разрешений, необходимых пользователю или системе для выполнения намеченной функции.

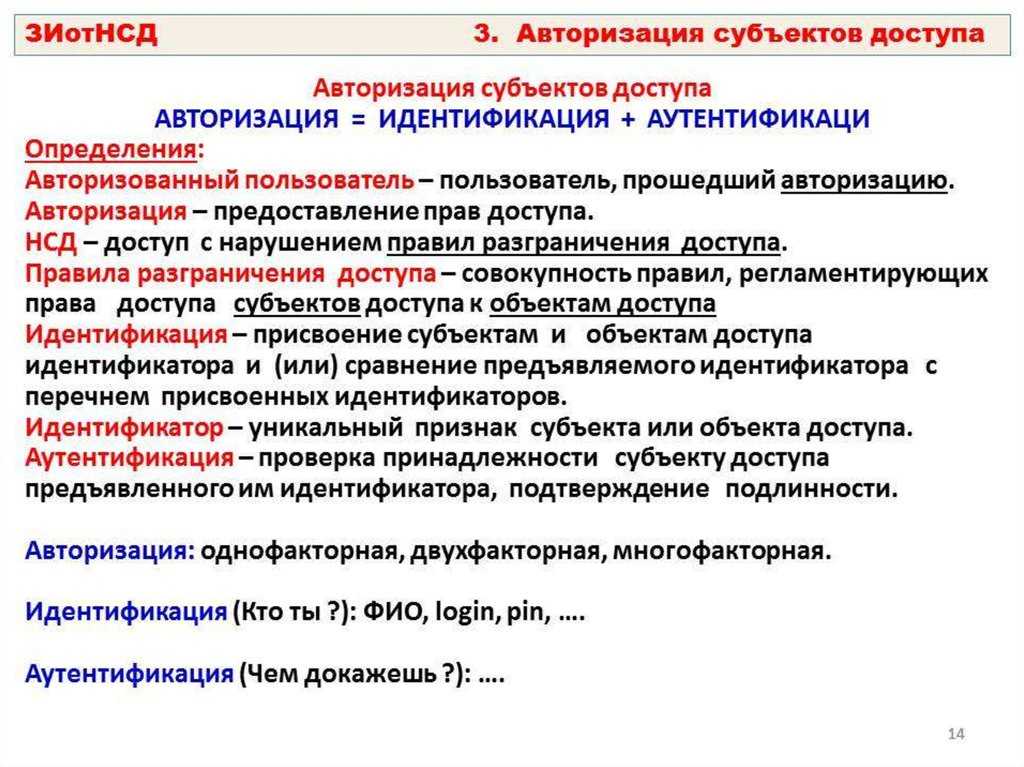

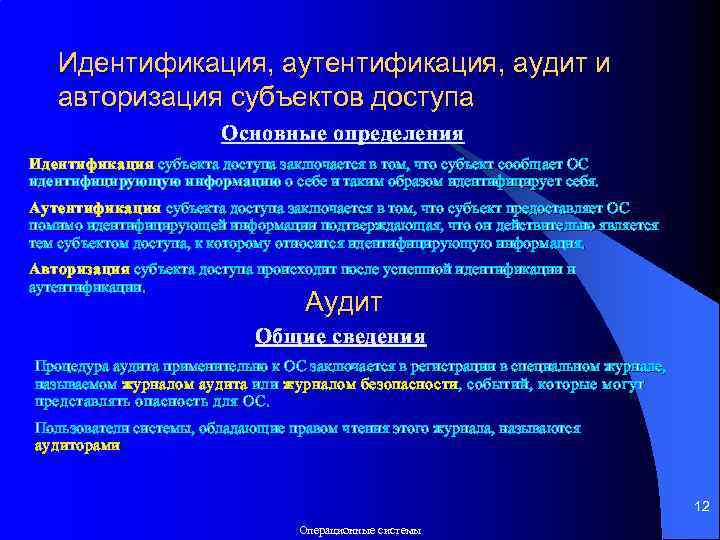

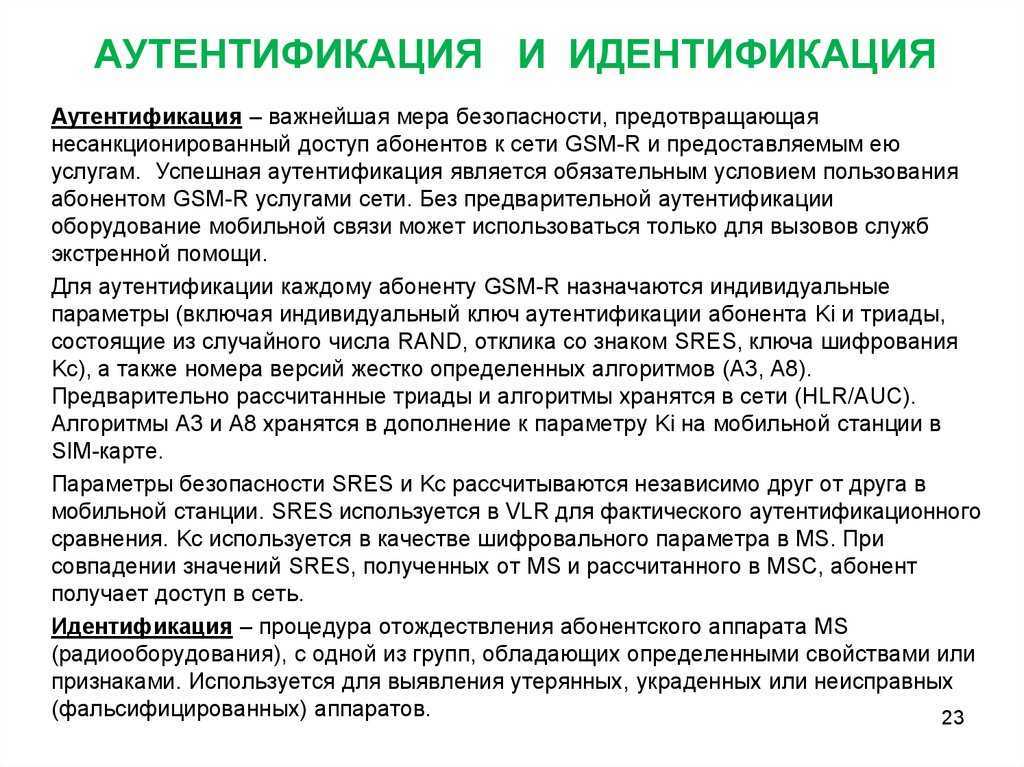

Аутентификация, авторизация и идентификация

Идентификация (от латинского identifico — отождествлять): присвоение субъектам и объектам идентификатора и / или сравнение идентификатора с перечнем присвоенных идентификаторов. Например, представление человека по имени отчеству — это идентификация. Аутентификация (от греческого: αυθεντικός ; реальный или подлинный): подтверждение подлинности чего-либо или кого либо. Например, предъявление паспорта — это подтверждение подлинности заявленного имени отчества. Авторизация является функцией определения прав доступа к ресурсам и управления этим доступом. Авторизация — это не то же самое что идентификация и аутентификация: идентификация — это называние лицом себя системе; аутентификация — это установление соответствия лица названному им идентификатору; а авторизация — предоставление этому лицу возможностей в соответствие с положенными ему правами или проверка наличия прав при попытке выполнить какое-либо действие. Например, авторизацией являются лицензии на осуществление определённой деятельности.

Что такое авторизация

Авторизация происходит после завершения процесса аутентификации. Авторизация определяет разрешения, предоставленные аутентифицированному пользователю. Он проверяет, есть ли у пользователя доступ к ресурсам или нет. Этими ресурсами могут быть файлы, каталоги или что-то для доступа через Интернет.

Пользователи получают доступ через список доступа. Существует три типа списков доступа: словарь контроля доступа (DAC), контроль доступа на основе ролей (RBAC) и обязательный контроль доступа (MAC). В словаре контроля доступа владелец ресурса полностью контролирует, кто может иметь доступ к ресурсам. В управлении доступом на основе ролей администратор предоставляет доступ в зависимости от роли пользователя. Например, Windows использует группы для обеспечения контроля доступа на основе ролей. Обязательный контроль доступа используется в государственных организациях. Это обеспечивает доступ на основе уровня допуска. В целом, авторизация гарантирует, что только авторизованные права предоставляются аутентифицированным пользователям.