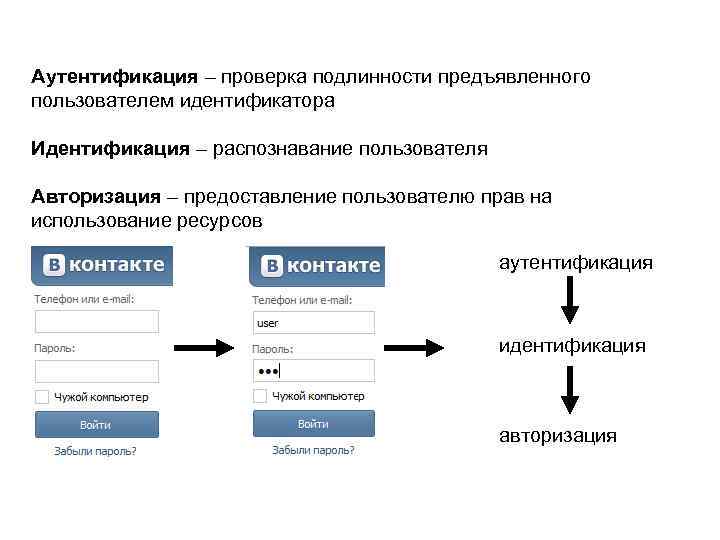

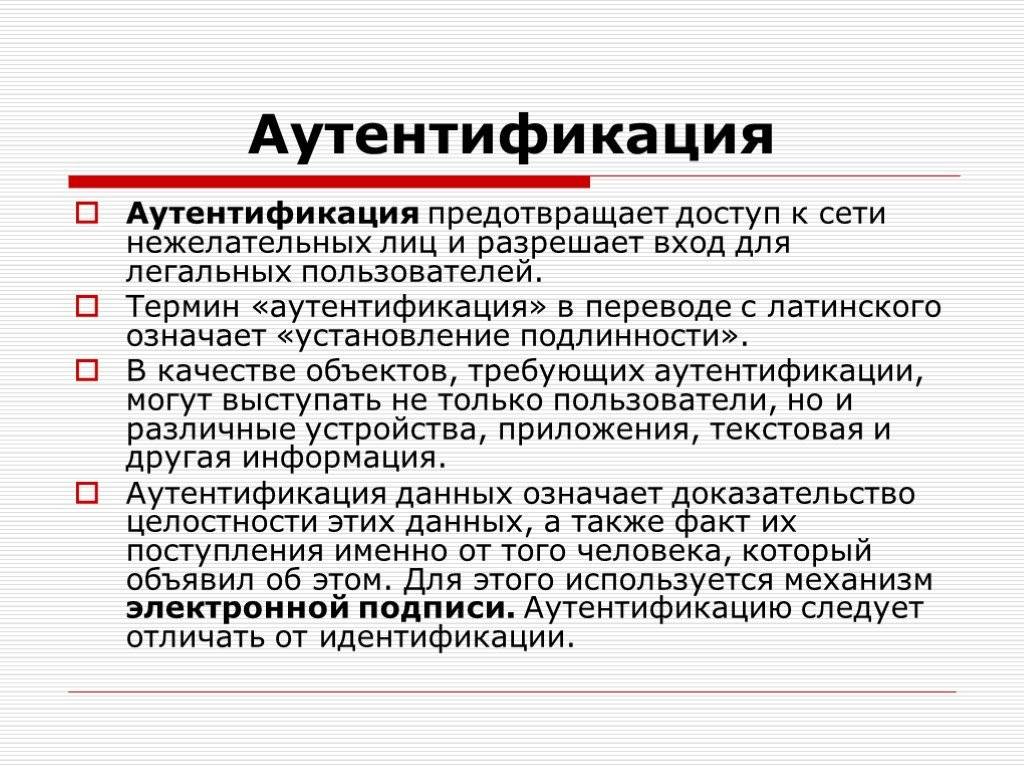

Аутентификация: проверка подлинности пользователя

Аутентификация представляет собой процесс проверки подлинности пользователя, то есть установления его идентичности и права доступа к определенным ресурсам. Она осуществляется на основе предоставленных пользователем учетных данных, таких как логин и пароль.

Процесс аутентификации обычно включает несколько шагов. В первую очередь пользователь предоставляет свои учетные данные, которые передаются на сервер для проверки. Затем сервер сравнивает предоставленные данные с имеющимися записями в базе данных. Если данные совпадают, то пользователю присваивается статус «аутентифицированного».

Целью аутентификации является обеспечение безопасности системы путем предотвращения несанкционированного доступа к конфиденциальным данным

При этом важно, чтобы пароли пользователей хранились в зашифрованном виде, чтобы предотвратить возможность их утечки и злоупотребления

Для повышения надежности аутентификации могут применяться различные методы, такие как двухэтапная аутентификация, использование биометрических данных или аутентификация с использованием аппаратных ключей.

Аутентификация является важной составляющей процесса обеспечения безопасности системы. Она позволяет удостовериться в подлинности пользователя и предоставить ему доступ только к тем ресурсам, которые ему разрешено использовать

Таким образом, аутентификация играет ключевую роль в защите информации и предотвращении несанкционированного доступа.

Использование идентификации и аутентификации в различных областях

- В информационных системах идентификация и аутентификация используются для обеспечения безопасности данных. Пользователю присваивается уникальный идентификатор, который позволяет системе установить его личность и проверить право доступа к определенным данным или функциональности.

- Аутентификация может быть осуществлена с использованием пароля, биометрических данных (например, отпечатка пальца или распознавания лица), аппаратных устройств (например, смарт-карт или USB-ключей) или комбинации этих факторов.

Банковская сфера:

- В банковской сфере идентификация и аутентификация играют решающую роль в обеспечении безопасности денежных средств клиентов. Клиентам предоставляются уникальные идентификаторы (например, номера счетов) и средства аутентификации (например, пин-коды или одноразовые пароли), которые обеспечивают доступ к их банковским аккаунтам через интернет или в банкоматах.

- Банки также могут использовать дополнительные методы аутентификации, такие как SMS коды или биометрические данные, для обеспечения еще большей безопасности.

- В корпоративной среде идентификация и аутентификация используются для контроля доступа сотрудников к различным информационным ресурсам, включая внутренние сети, электронную почту, документы и программное обеспечение.

- Сотрудникам присваиваются логины и пароли, которые позволяют им аутентифицироваться и получить доступ к нужным ресурсам, в зависимости от их роли и полномочий в организации.

Социальные сети:

Онлайн-магазины:

- В онлайн-магазинах идентификация и аутентификация используются для подтверждения личности покупателя и защиты его финансовых данных.

- Пользователю предоставляется возможность зарегистрировать аккаунт и получить логин и пароль, чтобы иметь доступ к истории заказов, сохраненным формам оплаты и другим личным данным.

- При оформлении заказа покупатель обычно должен подтвердить свою личность и аутентифицировать свои данные оплаты (например, ввести номер кредитной карты и код безопасности), чтобы осуществить совершить покупку.

Правительственные учреждения:

- В правительственных учреждениях идентификация и аутентификация используются для обеспечения безопасности государственных данных и контроля доступа к ним.

- Сотрудникам правительственных учреждений присваиваются уникальные идентификаторы и средства аутентификации, которые позволяют им получить доступ к государственным базам данных и системам.

- Гражданам также может быть предоставлен доступ к некоторым государственным онлайн-сервисам через личный кабинет, где они должны аутентифицироваться с использованием логина и пароля, чтобы получить доступ к своим личным данным или оформить определенные документы.

Сравнение использования идентификации и аутентификации

Область применения

Идентификация

Аутентификация

Информационные системы

Уникальный идентификатор пользователя

Проверка прав доступа с использованием пароля, биометрических данных или аппаратных устройств

Банковская сфера

Номера счетов и уникальные идентификаторы клиентов

Пин-коды, одноразовые пароли и дополнительные методы аутентификации

Корпоративные системы

Логины сотрудников

Пароли и проверка прав доступа

Социальные сети

Адрес электронной почты или номер телефона

Пароль, подтверждение через SMS или биометрические данные

Онлайн-магазины

Логины и пароли покупателей

Подтверждение личности и аутентификация данных оплаты

Правительственные учреждения

Уникальные идентификаторы сотрудников и граждан

Средства аутентификации для контроля доступа и проверки личности

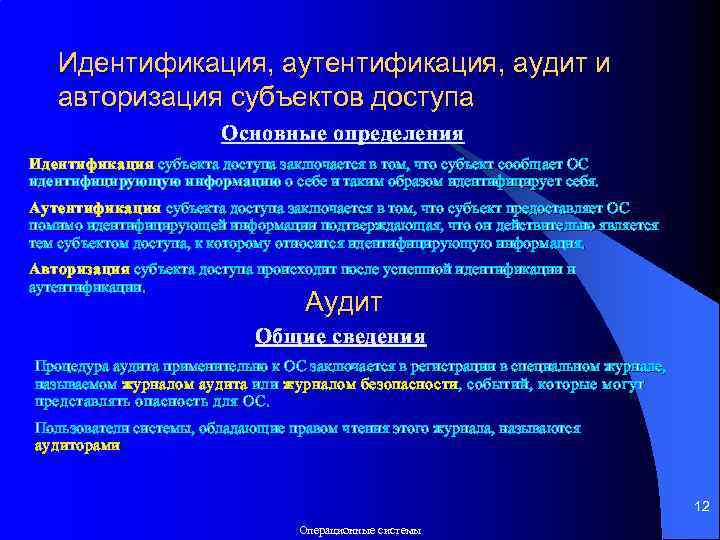

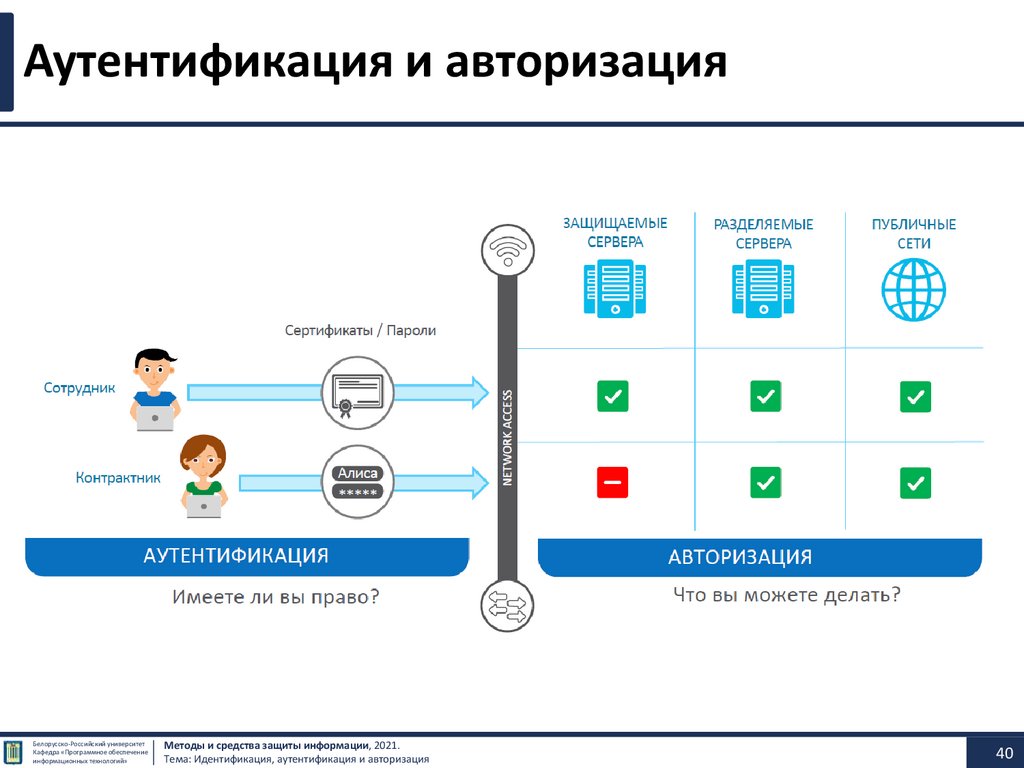

Почему важно различать между авторизацией, аутентификацией и идентификацией?

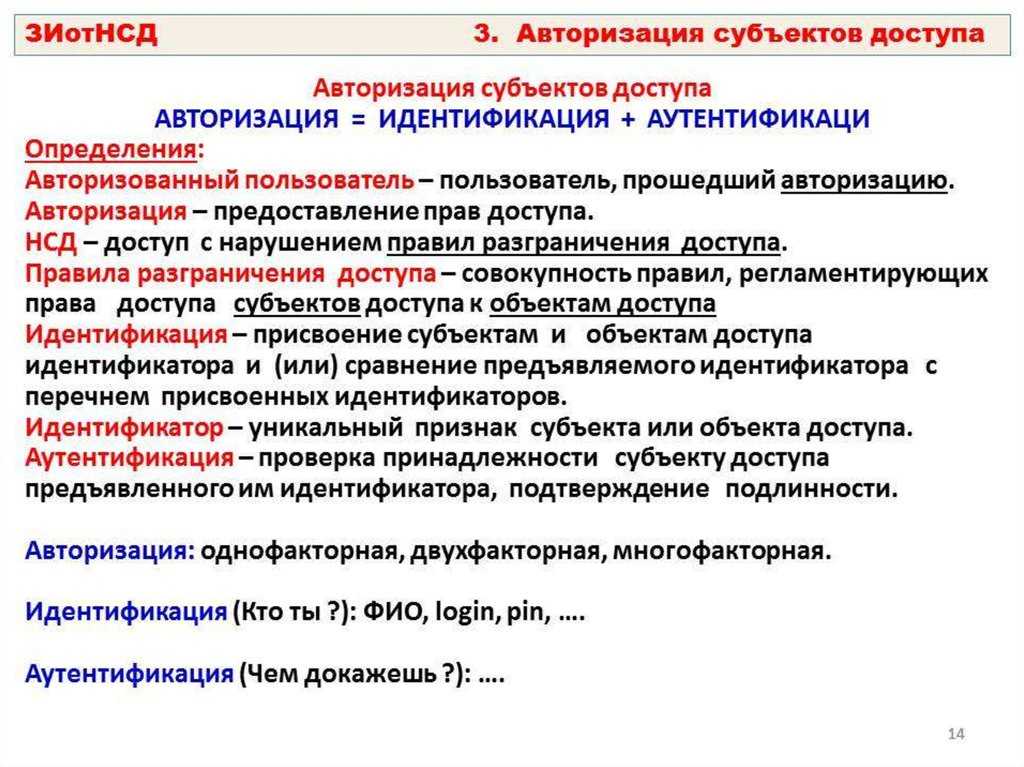

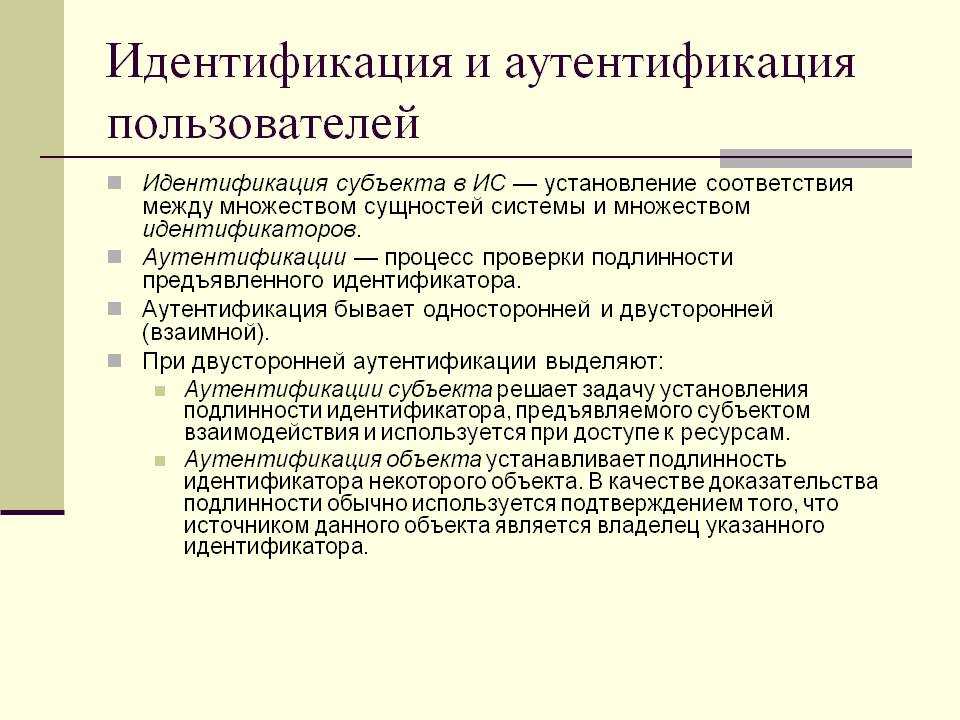

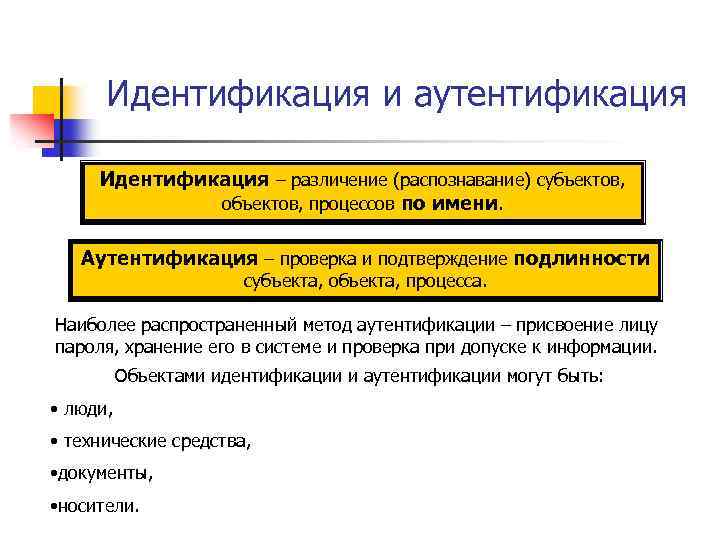

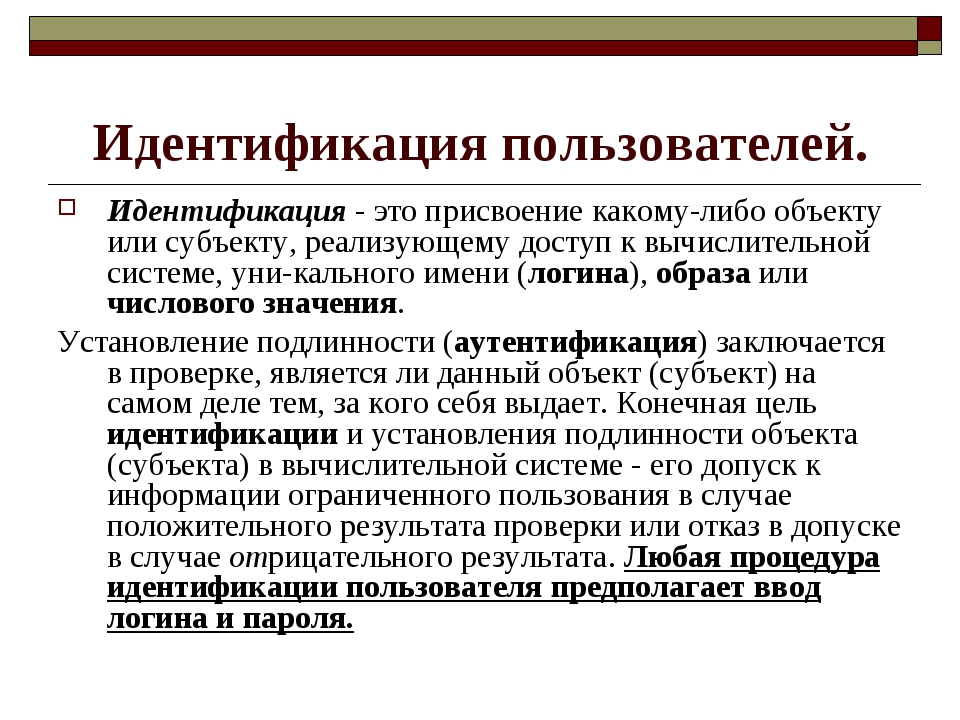

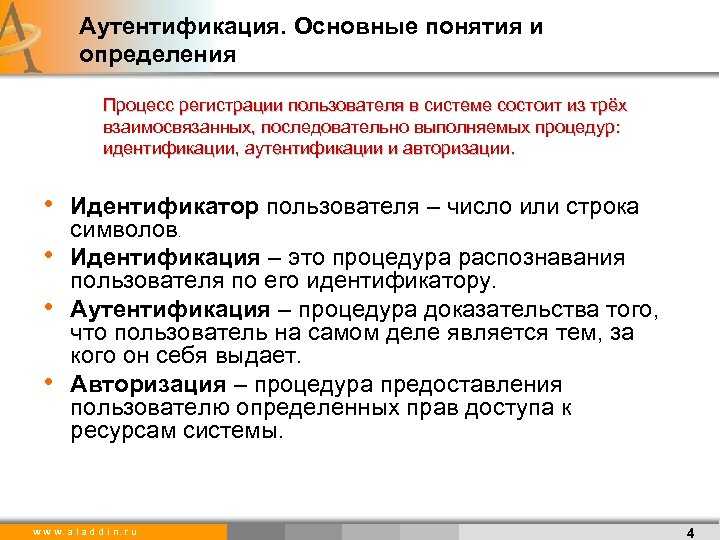

Идентификация — это процесс определения личности пользователя или объекта, который пытается получить доступ к системе или ресурсу. В процессе идентификации пользователь предоставляет определенные данные, такие как имя пользователя, электронная почта, номер телефона и т. д. Система затем проверяет эти данные для определения, является ли пользователь действительным.

Аутентификация — это процесс проверки подлинности учетных данных, предоставленных пользователем. При аутентификации пользователь предоставляет свои учетные данные, такие как имя пользователя и пароль, которые система проверяет на совпадение с сохраненными данными. Если предоставленные учетные данные совпадают с сохраненными данными, пользователь считается аутентифицированным, и ему разрешается доступ к системе или ресурсу.

Авторизация — это процесс определения разрешений и прав доступа, которые имеет пользователь после успешной аутентификации. При авторизации система проверяет, какие роли и разрешения есть у пользователя и принимает решение о предоставлении или отказе в доступе к определенным ресурсам или функциям системы.

Различие между этими тремя понятиями важно понимать, поскольку каждый процесс имеет свои уникальные цели и функции. Идентификация позволяет системе определить, кто пользователь, а аутентификация позволяет убедиться в правильности предоставленных учетных данных

Авторизация же гарантирует, что пользователь получит только те права доступа, которые ему разрешены и подходят по его ролям и разрешениям.

Понимание разницы между этими процессами может помочь в обеспечении безопасности информационных систем и ресурсов и предотвратить несанкционированный доступ.

Идентификация

По-английски будет “identification”. Это процесс определения идентичности или индивидуальности.

Что это значит для нас, простых студентов филфака МГУ программистов?

Идентичность и индивидуальность объекта позволяют нам отличить этот объект от любых других.

Например, есть десять экзаменационных листов. Сами по себе листы одинаковые, распечатаны на одном принтере в одно и то же время. Что может их отличать? Например, номер (если такой на листе есть). Или, если по номеру идентифицировать лист мы не можем, то имя и фамилия экзаменующегося (написанные на этом листе) могут служить идентификационными данными.

Другой пример. Группа анонимных фронтендеров алкоголиков. На встрече такой группы каждый называет какое-то имя (не обязательно при этом совпадающее с паспортным). В этой группе все будут друг друга различать по этим именам. Ну, там, Вася, Петя, Крис, Дэвид.

Живой пример из мира IT: идентификатор сессии google analytics. При попадании любого браузера в поле действия google analytics этому браузеру назначается идентификатор, по которому этот браузер будет на стороне GA отличаться от миллиардов других.

Криминалистическая диагностика

Криминалистическая диагностика – распознавание, выявление, определение признаков для установления свойств и состояния объектов, динамики и обстоятельств событий, причин и взаимосвязи явлений и фактов, связанных с событием преступления.

Впервые термин «криминалистическая диагностика» был предложен В. А. Снетковым в 1972 г.

Диагностируемый объект – это устанавливаемое условие (предмет, ситуация), а диагностирующие объекты – это материальные носители признаков, отображающих свойства (систему свойств, признаки и т. д.) и воздействие на них определенных условий происшедшего события.

Задачи криминалистической диагностики

- установление пространственной структуры обстановки преступного события;

- установление механизма отдельных этапов события;

- определение вещественной структуры обстановки места происшествия;

- установление временных характеристик преступного события;

- исследование причинно-следственных связей и прогнозирование их действия;

- определение свойств действующих объектов;

- восстановления в целом механизма преступного события.

Этапы криминалистической диагностики

На первом этапе изучаются признаки объекта (события, процесса) в натуре либо по его отображениям и устанавливаются свойства, состав, другие характеристики исследуемого объекта, содержание процессов и явлений, наличие или отсутствие причинно-следственной связи, о чем формируются соответствующие

выводы (промежуточные).

Второй этап состоит в сопоставлении (сравнении) полученных ранее выводов с типовыми моделями (ситуациями) расследуемого преступного деяния. В процессе диагностического сопоставления делается вывод о признаках, совпадающих с типовыми, и о признаках, не совпадающих с ними полностью или частично.

С учетом конкретных условий и обстановки проводится анализ, объясняющий эти отклонения.

Третий этап — формирование итогового диагностического вывода об обстоятельствах и механизме события, свойствах объекта, причинах явления, характере причинно-следственной или следственно-причинной связи.

С помощью диагностических исследований устанавливают обстоятельства, имеющие криминалистическое значение и отвечающие, например, на такие вопросы:

• Имеются ли признаки подчистки или травления на векселе?

• Какой рукой оставлены следы пальцев на двери шкафа?

• Возможен ли самопроизвольный выстрел из пистолета «Маузер» при падении оружия на землю?

• Каков был первоначальный текст документа, залитого красителем?

• Каковы направление движения и состояние человека по следам его ног (дорожки следов)?

• Имелись ли следы постороннего механического воздействия на запирающем устройстве?

Диагностические исследования специалистов на месте происшествия помогают восстановить картину совершенного преступления, выяснить механизм криминального деяния или же определить его структурные элементы. Так, по следам ног можно установить число преступников, направление их движения до нападения на потерпевшего и после совершения преступления, взаимное расположение потерпевшего и нападающих, фактическое место убийства и т.д. Баллистические экспертизы часто решают и диагностические задачи, связанные, например, с направлением и дистанцией выстрела, последовательностью

выстрелов и т.п.

Диагностические задачи, которые решаются в ходе криминалистического исследования материалов и веществ, направлены на установление их свойств и состава, а также назначения или области использования (применения). Например, именно в ходе диагностических исследований определяется, что изъятый у контрабандиста камень является бриллиантом весом 0,7 карата, или же устанавливается, что частица металла, извлечённая из раны потерпевшего, и нож, обнаруженный при обыске в квартире подозреваемого, имеют одинаковый химический состав, позволяющий отнести их по этому показателю к одному и тому же химическому элементу.

Установление причинно-следственных связей путем проведения диагностических исследований, осуществляется по двум схемам: от причины к следствию и от следствия к причине

Для криминалистики более важной является вторая схема. Например, при осмотре места происшествия после тушения пожара в крупном магазине в подсобном помещении под досками пола были обнаружены следы какой-то жидкости. Экспертиза показала, что выявленная жидкость — бензин

Экспертиза показала, что выявленная жидкость — бензин

Применение авторизации, аутентификации и идентификации в информационных системах

Идентификация – это процесс определения личности пользователя или объекта в информационной системе. Как правило, осуществляется посредством предоставления уникальных идентификаторов, таких как логин, номер пользователя или уникальный код. Идентификация позволяет системе различать отдельных пользователей или объекты.

Аутентификация – это проверка подлинности идентификации. Это процесс, в ходе которого пользователь или объект подтверждает свою идентичность. Аутентификация может осуществляться с использованием различных методов, таких как пароли, отпечатки пальцев или смарт-карты. В результате успешной аутентификации система подтверждает, что пользователь или объект являются теми, за кого они себя выдают.

Авторизация – это процесс определения прав доступа для аутентифицированных пользователей или объектов. В ходе авторизации система проверяет, имеет ли пользователь или объект необходимые разрешения для доступа к определенным функциям или ресурсам системы. Обычно авторизация основана на ролевой модели, где каждому пользователю или объекту назначается определенная роль, которая определяет его права доступа.

Применение авторизации, аутентификации и идентификации в информационных системах позволяет обеспечить безопасность данных, защитить систему от несанкционированного доступа и предотвратить возможные угрозы. Комплексное взаимодействие этих трех компонентов создает надежную систему, способную защитить конфиденциальные данные и предоставить доступ только тем пользователям или объектам, которые действительно имеют соответствующие права.

Разновидности

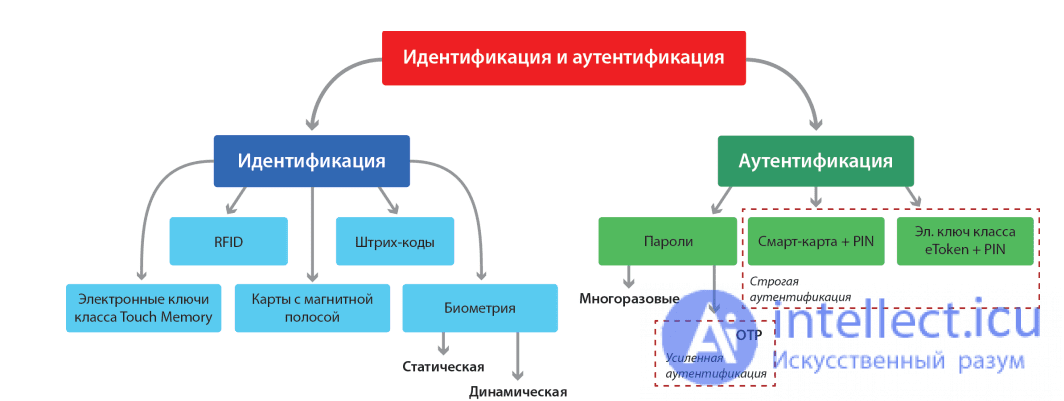

Существуют разные виды аутентификации. Принято различать слабый и сильный ее тип. Каждый предусматривает свои ключевые особенности.

Однофакторная

Однофакторная аутентификация используется чаще всего. Это – самый распространенный вариант. Пример – аутентификация с помощью пароля.

Способствует достаточной простоте доступа к приложениям и сервисам. В последние годы однофакторный тип начал утрачивать свою актуальность. Подобрать пароль к логинам с каждым годом становится все проще. Особенно это касается ситуаций, когда клиент (пользователь) не генерирует password, а придумывает его «один для всех аккаунтов».

Для защиты пользовательских данных некоторые системы используют «временные пароли». При входе в учетную запись каждый раз посетитель будет получать на телефон или электронную почту «тайную комбинацию». Этот пароль одноразовый, действует некоторое (сильно ограниченное) время.

Простыми словами – это процесс входа в систему при помощи логина и пароля. Пример – сайты знакомств и социальные сети.

Двухфакторная

Изучая виды authentification, нужно обратить внимание на более сложный вариант – двухфакторный подход. Для него подтверждение личности осуществляется при помощи нескольких «критериев»

Одного пароля будет мало. Связано это с тем, что велика вероятность взлома даже самого сложного пароля. Злоумышленники нередко подбирают к учетным записям огромные passwords. Поэтому приходится изобретать более совершенные средства обеспечения безопасности.

Самая популярная двухфакторная аутентификация пользователя – это применение двух паролей:

- постоянного – который создается пользователем;

- временного – формируется системой для подтверждения действия.

Последний обычно приходит в виде СМС-сообщения. Настоящим клиентом будет считаться тот, у кого есть и постоянный пароль, и временный. Среди устройств, на которые высылаются «временные комбинации» чаще всего выделяют смартфоны. Мобильный становится вторым обязательным фактором аутентификации.

Безопасность может гарантировать только двухэтапная authentication. Особенно это касается сервисов, использующих биометрические данные. Пример – подтверждение не только основным паролем, но и распознавание клиента по отпечаткам пальцев/сетчатке глаза.

Строгая аутентификация и ЭЦП

Заканчивая разговор об облаках, нельзя не упомянуть взлет технологий UAF для проведения безопасных транзакций и U2F для многофакторной аутентификации, разработанные FIDO Alliance. Последняя в ряде европейских стран уже вошла, что называется, в тренд и претендует на позиции национального стандарта в области аутентификации. Но если решение Orange нацелено на корпоративных пользователей, то FIDO большей частью ориентируется на физических лиц.

U2F неплохо подходит для платежных систем, но, например, для систем ДБО, где существуют жесткие требования регуляторов, необходимы сертифицированные средства двухфакторной аутентификации пользователя и веб-сервера, формирования и проверки усиленной квалифицированной подписи, а также шифрования трафика. Чаще всего аппаратная реализация ЭЦП происходит при помощи неизвлекаемого ключа «на борту» смарт-карты и USB-токена. При этом должна быть реализована усиленная защита от атак на ЭЦП со стороны вредоносного ПО и удаленных злоумышленников при работе пользователей в недоверенной среде.

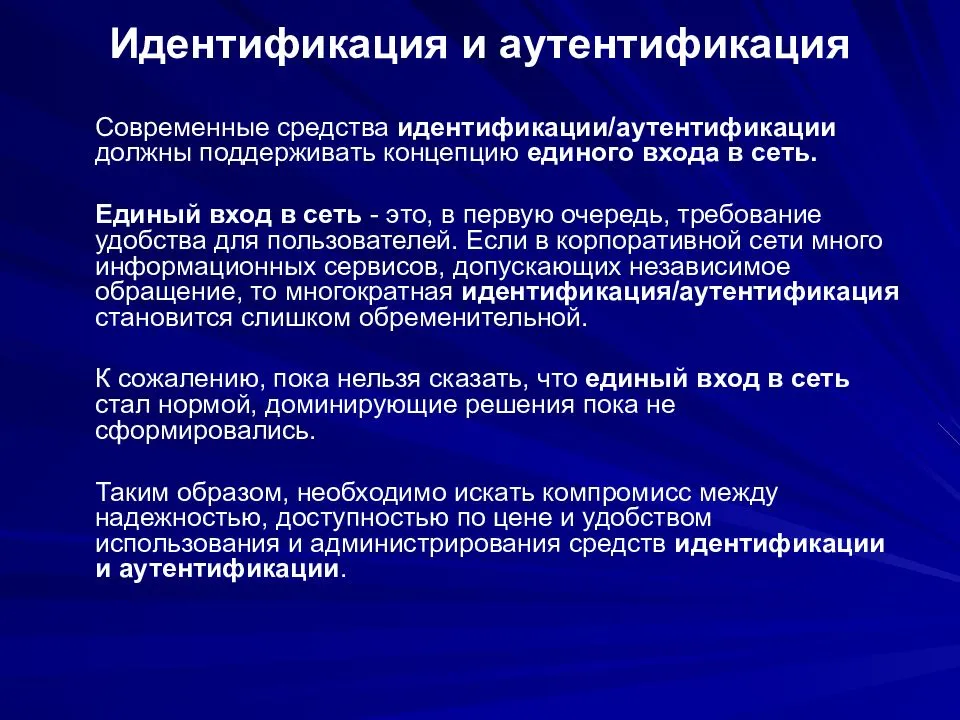

Обычно модули строгой аутентификации внедряются в рамках систем идентификации и управления доступом к информационным ресурсам предприятия (IDM). Практически стандартом стало использование SSO (Single Sign-On) — механизма единого входа в систему или в приложение. Применяя эту технологию, пользователи осуществляют вход во все приложения с использованием одного идентификатора, при этом исключается необходимость запоминания множества логинов и паролей, что сокращает время доступа к приложениям.

Из последних внедрений подобного рода можно привести пример Россельхозбанка, в феврале 2016 года завершившего проект по созданию системы учета, управления и аудита средств аутентификации и хранения ключевой информации (токенов) — IDM — на базе решения «Аванпост PKI». В декабре 2016 года банк «Российский капитал» объявил о выборе электронных идентификаторов Рутокен ЭЦП 2.0 от компании «Актив» (сертифицированных ФСБ) для генерации электронной подписи в ходе выполнения корпоративными клиентами платежных операций в системе ДБО. Масса успешных проектов есть в портфеле компании «Аладдин Р.Д.». При этом надо понимать, что банки защищаются при помощи усиленной аутентификации и ЭЦП не только от внешних злоумышленников, но и от внутренних нарушителей (инсайдеров, «суперадминов» и т.д.). Это отдельное огромное поле, которое имеет целый сонм своих специфических особенностей, о котором имеет смысл подробнее поговорить уже после конференции 10 февраля.

Меры организационной идентификации

Из метааналитического обзора Рикетты (2005) мы можем сделать вывод, что мера OI Маэла и Эшворта (1992) более узкая и более отличная от аффективной организационной приверженности, в то время как анкета OI больше перекликается с аффективной организационной приверженностью. Кроме того, показатель OI Маэла и Эшворта (1992) может быть более полезным, чем шкала OIQ или шкала эмоциональной приверженности при изучении или прогнозировании поведения сотрудников, выполняющих дополнительные роли, и вовлеченности в работу. Тем не менее, анкета OI является лучшим индикатором намерений сотрудников покинуть организацию, чем шкала эмоциональной приверженности или показатель OI Маэла и Эшворта.

Эдвардс и Печчеи (2007) разработали показатель OI, который включает три отдельных, но тесно связанных фактора OI. Эти три фактора включают: а) категоризацию себя как члена организации, б) интеграцию целей и ценностей организации, а также в) развитие эмоциональной привязанности, принадлежности и членства в организации. Соответственно, эти три фактора включают в себя основные компоненты определений OI на протяжении всего исследования OI. Поскольку каждый фактор измерялся двумя отдельными пунктами, Эдвардс и Печчеи смогли провести подтверждающий факторный анализ для своей трехфакторной модели, соответствующей двум независимым выборкам.

Их результаты указывают на отсутствие дискриминантной валидности среди трех факторов OI. И хотя модель с тремя основными измерениями OI немного лучше соответствует данным, однофакторная модель также дает удовлетворительное соответствие. Другими словами, хотя может быть полезно концептуализировать OI в терминах трех основных компонентов, эти компоненты сильно коррелированы. Поэтому для практических целей измерения OI Эдвардс и Печчеи предлагают создать композит или агрегат трех измерений и использовать меру из шести пунктов в качестве единой общей шкалы OI.

Что такое аутентификация и как она работает?

В процессе аутентификации пользователь предоставляет свои учетные данные, такие как логин и пароль, которые проверяются на соответствие заданному набору правил и хранятся в базе данных. Если предоставленные данные соответствуют сохраненным значениям, происходит успешная аутентификация и пользователь получает доступ к требуемым ресурсам или функциям.

Одним из распространенных способов аутентификации является использование логин-парольной комбинации. Пользователь указывает свой логин (идентификатор) и пароль, который передается на сервер для проверки. Если пара логин-пароль совпадает с данными в базе данных, пользователь считается аутентифицированным.

Для увеличения безопасности аутентификации могут использоваться также другие методы, такие как двухфакторная аутентификация (2FA). При двухфакторной аутентификации пользователь предоставляет два разных фактора для подтверждения своей личности, например, пароль и одноразовый код, получаемый на мобильное устройство. Это делает процесс аутентификации более надежным, так как для несанкционированного доступа к аккаунту требуется знание не только пароля, но и фактора, получаемого в реальном времени.

Важно отметить, что аутентификация не является полным обеспечением безопасности. После аутентификации пользователя требуется также процесс авторизации, который определяет, какие ресурсы или функции доступны пользователю после установления его подлинности

Общие понятия

Что такое идентификация и аутентификация

Идентификация – это присвоение объекту уникального имени – идентификатора, и сравнение идентификатора со всем перечнем присвоенных идентификационных имен. Идентификатор должен однозначно характеризовать объект, т.е. у двух разных объектов не должно быть одинаковых идентификаторов.

Идентификация в СКУД: установление подлинности и определения полномочий объекта при его допуске через систему, а также для регистрации действий (например, для учета рабочего времени в СУРВ).

Идентификация напрямую связана с аутентификацией.

Аутентификация – это процесс проверки подлинности предъявляемого идентификатора, а именно, является ли идентифицирующийся объект тем, за кого себя выдает. Для того, чтобы подтвердить свою подлинность, объекту необходимо предъявить нечто, что может предъявить только обладающий данным идентификатором, и никто другой.

Методы аутентификации

Классифицируют по используемым средствам и делят на четыре группы:

- Основанные на знании лицом, имеющим право на доступ, некоторой секретной информации – пароля.

- Основанные на использовании уникального предмета: жетона, электронной карточки и др.

- Основанные на измерении биометрических параметров человека – физиологических или поведенческих атрибутах (отпечатки пальцев, почерк, голос и т.п.).

- Основанные на информации, ассоциированной с пользователем, например, с его координатами.

Если в процессе аутентификации подлинность субъекта установлена, то СКУД предоставляет ему физический и/или логический доступ в соответствии с его полномочиями (совокупностью прав).

Идентификатор доступа

Идентификатор доступа – уникальный признак субъекта либо объекта доступа, позволяющий отличать его от

В системах контроля и управления доступом используются следующие виды идентификаторов (согласно ГОСТ Р 51241-2008):

- механические – элементы конструкции идентификаторов (перфорационные отверстия, элементы механических ключей и т.д.);

- магнитные – намагниченные участки поверхности или магнитные элементы идентификатора (карты с магнитной полосой, карты Виганда и т.д.);

- оптические – нанесенные на поверхность или внутри идентификатора метки, имеющие различные оптические характеристики в отраженном или проходящем оптическом излучении (карты со штриховым кодом, топографические метки и т.д.);

- электронные контактные – электронный код, записанный в электронной микросхеме идентификатора (дистанционные карты, электронные ключи и т.д.);

- электронные радиочастотные – использующие для передачи данных радиоканал;

- акустические – кодированный акустический сигнал;

- биометрические – индивидуальные физические признаки человека (отпечатки пальцев, рисунок сетчатки глаза, динамика подписи и т.д.);

- комбинированные – использующие одновременно несколько идентификационных признаков.

Виды аутентификации

Аутентификация – это процесс проверки подлинности пользователей, который обеспечивает идентификацию и установление правильных разрешений для доступа к системе или ресурсам. Существует несколько видов аутентификации:

- Парольная аутентификация: Пользователь вводит уникальную комбинацию символов (пароль), которая соответствует предварительно заданной комбинации символов. Если пароль совпадает, пользователь считается аутентичным и получает доступ к системе. Это наиболее распространенный и простой вид аутентификации.

- Аутентификация по отпечатку пальца: Пользователь использует сканер отпечатков пальцев для проверки своей личности. Отпечаток пальца сравнивается с заранее сохраненным отпечатком в базе данных и, если результаты совпадают, пользователь получает доступ.

- Аутентификация с помощью смарт-карт: Пользователь использует специальную карточку, в которой хранятся уникальные данные, такие как идентификационный номер или шифрованные данные. Карточка вставляется в специальное устройство, которое проверяет данные и предоставляет доступ.

- Аутентификация по коду подтверждения: Пользователь получает через SMS или электронную почту уникальный код, который необходимо ввести для подтверждения своей личности. Этот вид аутентификации становится все более популярным, особенно в онлайн-банкинге и системах электронной коммерции.

Комбинирование различных видов аутентификации повышает безопасность системы и уменьшает риски несанкционированного доступа. В зависимости от требований и уровня безопасности, выбор видов аутентификации может различаться.